|

Une question à poser ou un conseil à donner sur l'utilisation des outils logiciels, c'est ici.

-

Okapi

- Messages : 8351

- Photos : 237

- Inscription : 26 Fév 2007

- Localisation : Suisse

-

Contact :

#17

Message Mar 07 Août 2012 13:14

Je ne sais passi il existe sur Windows un logiciel comme LittleSnitch, mais si c'est le cas, je vous recommande instamment de l'installer car la seule parade à ce genre de trucs est hors tout ce que nous avons dit sur les mots de passe etc. de bloquer les ports sortants sauf si autorisation préalable faite manuellement, Adobe Flash est renommé pour être la porte d'entrée à tous les malware, car par défaut la maj automatique est activée, donc il y a possibilité d'intrusion permanente, c'est un peu comme ceux qui ont des bornes wifi non sécurisées, je m'étais amusé le peu de temps où j'ai eu un portable à me connecter en passant en voiture… Et là, depuis mon bureau qui est plus haut que la plupart des bâtiments environnants, je scanne entre 8-10 réseaux dont au moins la moitié sont accessibles en moins de 5 minutes, et un tiers ne sont carrément pas protégés.  Lorsque je faisais un peu le crapaud, bloqué à la maison par ma santé, je m'amusais à attendre un scan de mes ports, j'entrais directement par le port ouvert de l'attaquant, et me promenais dans son système, le tout complètement illégalement bien sur, mais en faisant quelques petites crottes au passage.  Le plus souvent ce sont des gamins qui ont quelques notions mais qui ne savent pas que pour faire cela il faut un ordinateur complètement vierge et avec les sorties bloquées, sinon on peut bien s'amuser, pour donner une idée, j'enregistrais la dernière fois où je l'ai contrôlé plus de 300 pings de scan par jour sur ma bécane. Et très souvent les adresses IP sont localisées dans des pays "de couleur", des cybercafés pour la plupart, donc sans grand risque de se faire attraper. Un appareil photo est juste une boîte… L'appareil photo n'est qu'un outil comme un ciseau. Au photographe de sculpter une belle oeuvre avec. Michio OshinoMes photos de coeur

-

EGr

- Messages : 31215

- Photos : 592

- Inscription : 01 Mars 2005

- Localisation : Orléans

-

reçus

-

Contact :

#18

Message Mar 07 Août 2012 13:20

Dîtes... on ne pourrait pas sortir ce fil de la taverne et le glisser par là avec un titre du genre "De la sécurité de votre PC..."   α850 | 505siSuper | hvl20 | hvl43 | 3600hsd | 1200AF-N | Si12-24 | So28-75/2.8SAM | So70/300G |

Mi500/8 | Mi200/2.8HS | Mi100/2 | Mi100/2.8RS | Mi50/1.7RS | Mi35/2old | Mi20/2.8old | 35/70-50inversé | 3bagues allonge |

-

Valoch

- Messages : 14829

- Photos : 694

- Inscription : 11 Jan 2011

- Localisation : 31

-

donnés

/

reçus

#19

Message Mar 07 Août 2012 13:46

Pour une fois que l'on propose de sortir un fil de la taverne ...  Pour répondre à Okapi: je bosse dans l'info, mais tout ce qui est "sécurité avancée" ne fait pas partit de mon domaine, mais quelques notions de base permettent de se protéger de ce genre de personnes et c'est le message que l'on essai de faire passer à nos utilisateurs (mdp long et compliqué, maj/min, caractères spéciaux, chiffres, ...). Cependant, il faut garder en tête, que même avec un Pc "ultra" sécurisé, une personne bien calée et déterminée pourra passer toutes les protections.

-

Okapi

- Messages : 8351

- Photos : 237

- Inscription : 26 Fév 2007

- Localisation : Suisse

-

Contact :

#20

Message Mar 07 Août 2012 14:34

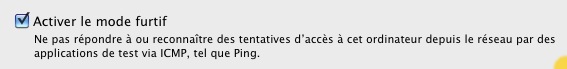

On peut le sortir si tu veux EGr, mais c'est plus un thème de forum informatique, quoique cela puisse servir pour que les gens se rendent compte des risques encourus par la négligence usuelle dans leur emploi au quotidien de ces outils, tablettes etc… Pour te répondre, Valoch, c'est pour cela que laisser entrer est une chose, mais c'est surtout la sortie qu'il faut empêcher en ce qui concerne les données financières, les virus de type destruction du disque sont surtout issus des séries télévisées, c'est quelque % de tous les virus ou trojans qui font cela et neuf fois sur dix, l'utilisateur doit accomplir un acte type ouvrir un truc, de plus il le fait bêtement comme un mouton sans réfléchir. Le mode furtif est aussi une chose indispensable si on veut résister aux pings de tous les petites crapules du net.

- #129675: Consulté 1003 fois

Aimé

fois

- dont moi

Exifs

Un appareil photo est juste une boîte… L'appareil photo n'est qu'un outil comme un ciseau. Au photographe de sculpter une belle oeuvre avec. Michio OshinoMes photos de coeur

-

EGr

- Messages : 31215

- Photos : 592

- Inscription : 01 Mars 2005

- Localisation : Orléans

-

reçus

-

Contact :

#21

Message Mar 07 Août 2012 14:53

Okapi a écrit :On peut le sortir si tu veux EGr, mais c'est plus un thème de forum informatique, quoique cela puisse servir pour que les gens se rendent compte des risques encourus par la négligence usuelle dans leur emploi au quotidien de ces outils, tablettes etc…

ça n'est clairement pas un fil spécifique photo, mais ce qui y est dit me semble plus qu'utile pour qui met le fruit de sa passion (ses photos) sur son ordinateur. Allez zou, détavernisation. α850 | 505siSuper | hvl20 | hvl43 | 3600hsd | 1200AF-N | Si12-24 | So28-75/2.8SAM | So70/300G |

Mi500/8 | Mi200/2.8HS | Mi100/2 | Mi100/2.8RS | Mi50/1.7RS | Mi35/2old | Mi20/2.8old | 35/70-50inversé | 3bagues allonge |

-

Valoch

- Messages : 14829

- Photos : 694

- Inscription : 11 Jan 2011

- Localisation : 31

-

donnés

/

reçus

#22

Message Mer 08 Août 2012 19:41

Mode sensibilisation ON: Un sacré exemple (posté par Crash, sur G+): http://www.clubic.com/antivirus-securit ... mazon.htmlLa mésaventure numérique vécue en fin de semaine dernière par Mathew Honan, journaliste américain officiant chez Wired et Gizmodo, a permis de mettre en avant deux mécanismes de sécurité possédant des failles chez Apple et Amazon. Des méthodes de vérification trop légères qui ont ruiné l'expérience virtuelle du rédacteur.

Mathew Honan possède un compte iCloud, un compte Twitter, un compte Gmail, un compte Amazon. Ou, tout du moins, possédait jusqu'à vendredi dernier, jour durant lequel il a assisté impuissant à une prise de contrôle de sa vie numérique par un ou plusieurs hackers. Sa mésaventure a commencé lorsqu'il a tenté de réaliser une restauration des fichiers de son iPhone via son compte iCloud, sur lequel il effectuait des sauvegardes quotidiennes : « J'ai entré mon identifiant dans iCloud, mais il ne l'a pas accepté » raconte-il sur Wired. Pas encore inquiet, il cherche ensuite à se connecter à sa boîte Gmail, mais son accès lui est également refusé. Puis son Mac mini se bloque, lui réclamant un code PIN. Problème : Mat Honan n'a jamais enregistré de code PIN sur son ordinateur.

Apple : une faille humaine ?

Le journaliste comprend alors qu'il s'est fait pirater : il commence par débrancher sa machine, et appelle AppleCare, le support technique d'Apple. Après des dizaines de minutes d'échange, il apprend que quelqu'un a déjà appelé dans la journée concernant son compte : son propre hacker s'était fait passer pour lui en expliquant avoir perdu les accès de sa boîte mail en .Me. Là, la question de sécurité aurait dû faire barrière, puisque le hacker ne connaissait pas la réponse. Mais AppleCare a tout de même fourni au hacker un mot de passe temporaire en échange du nom du possesseur du compte, de son adresse postals et des 4 derniers numéros de sa carte bancaire. A partir de là, le pirate avait accès à la boîte mail, et a pu réinitialiser le mot de passe de l'AppleID de Mat Honan.

Et comme il avait lié son compte iCloud à son compte Gmail, le journaliste a immédiatement perdu le contrôle de ce dernier, dont le mot de passe a lui aussi été changé. A partir de là, le hacker a eu accès à tous les mails de Mathew, et a notamment pu prendre le contrôle de son compte Twitter, qui n'était autre que celui de Gizmodo. Il a également pris le soin de supprimer des terminaux Apple enregistrés sur Find my Mac et Find my iPhone, en bloquant au passage définitivement l'accès.

Amazon, ou l'origine des 4 chiffres

Bien qu'impuissant face à la situation, Mat Honan a persévéré pour comprendre comment la situation avait pu en arriver là. Jetant des bouteilles à la mer via Tumblr et Twitter, il a été contacté par un hacker qui prétend être, du moins en partie, à l'origine de sa mésaventure. Ce dernier lui a expliqué que son compte Twitter était l'objectif de la manœuvre, et lui a donné des détails concernant la méthode employée, balayant toute idée de hasard ou de bruteforce. Les pirates à l'origine de l'attaque ont pu récupérer l'adresse postale d'Honan via un WHOIS sur son site personnel, et son adresse Gmail étant liée à son compte @me.com, cette dernière apparaissait en partie lors du lancement d'une procédure de réinitialisation de mot de passe. Restait à récupérer les 4 derniers chiffres de son numéro de carte de crédit : c'est là qu'Amazon entre en jeu.

Le site commerçant n'est en effet pas en reste dans l'affaire : il propose d'enregistrer un numéro de carte de crédit sur le compte du client, pour que ce dernier puisse réaliser des achats en un clic. Dans le compte, seuls les 4 derniers chiffres des cartes enregistrées apparaissent. Une information qui tombe à pic : c'est ce qu'AppleCare demande.

La marche à suivre pour accéder à un compte Amazon d'un tiers a été testée plusieurs fois par Wired : le cybermarchand propose d'enregistrer des cartes de crédit par téléphone. Une action qu'il est possible de faire à condition d'avoir le nom et les adresses mail et postale du détenteur du compte, autant d'infos à disposition du hacker. Une fois la carte ajoutée, il est ensuite possible d'appeler un autre numéro pour réinitialiser un mot de passe perdu… grâce, notamment, aux 4 derniers chiffres d'une carte de crédit enregistrée. Il suffit d'utiliser ceux de la nouvelle carte fraîchement ajoutée pour accéder au compte sur lequel on souhaite s'introduire : voilà comment le hacker a récupéré l'info manquante pour AppleCare.

Réactions en chaîne

Mat Honan a aujourd'hui perdu de nombreuses données personnelles, notamment des photos de sa fille. Mais avant d'être énervé contre les hackers à l'origine de sa mésaventure, il estime l'être contre lui-même, puisqu'il estime ne pas avoir réalisé suffisamment de sauvegardes locales de ses fichiers, et avoir fait une erreur en liant ses comptes de messagerie. « Je suis triste et choqué, et je sens que je dois me blâmer pour ces pertes » écrit-il.

Mais le constat de Mat Honan ne s'arrête pas là : « Je suis aussi fâché contre cet écosystème dans lequel j'ai placé une grande partie de ma confiance et qui m'a si bien laissé tomber. Je suis en colère parce qu'Amazon rend très facile l'accès à des données qui peuvent avoir d'évidentes conséquences financières. Et puis il y a Apple (…). Avec l'AppleID, quelqu'un peut faire des milliers de dollars d'achat en un instant, ou causer des dommages qui n'ont pas de prix. » Lundi, le journaliste faisait remarquer que les failles chez les deux entreprises étaient encore accessibles à n'importe qui.

Suite à cette affaire, Apple a présenté ses excuses et admis que ses propres politiques internes « n'ont pas été entièrement suivies. » La firme a indiqué s'être immédiatement penchée sur la question pour « assurer à (ses) clients que les données sont protégées. » Quant à Amazon, il n'a pas encore fait de retour sur le sujet.

Reste que face à cette mésaventure qui fait le tour de la Toile depuis quelques jours, les internautes cherchent des façons de sécuriser au mieux sa vie numérique : PCWorld conseille, par exemple, de réaliser des sauvegardes locales et pas uniquement dans le cloud, de cacher son adresse postale lors de l'achat d'un nom de domaine, ou encore d'instaurer une vérification à deux niveaux lors de la réinitialisation d'un mot de passe - des recommandations auxquelles on peut ajouter la suppression des cartes bancaires enregistrées sur Amazon. Quant à Mat Honan, il va désormais se pencher sur les possibilités en matière de récupération de ses données, et compte continuer à relater son histoire sur Wired.

Mise à jour : depuis hier, Apple et Amazon ont pris des initiatives chacun de leur côté pour combler les failles liées à cette affaire. Amazon est sorti de son mutisme pour annoncer à ses clients contactant son service de support qu'il n'était désormais plus possible d'ajouter des cartes de crédit et des adresses emails à un compte spécifique par téléphone, réglant ainsi le problème de sécurité rencontré par Mat Honan. De son côté, Apple n'a pas fait de déclaration officielle, mais l'un de ses employés a déclaré à Wired que la firme avait bloqué la fonction permettant d'effectuer des réinitialisations de mot de passe par téléphone. Dans les deux cas, les modifications ont été réalisées discrètement, sans tambour ni trompette.

-

Okapi

- Messages : 8351

- Photos : 237

- Inscription : 26 Fév 2007

- Localisation : Suisse

-

Contact :

#23

Message Mer 08 Août 2012 20:19

Là nous sortons de nouveau du thème de ce fil, l'emploi des tablettes et autres systèmes équivalents n'est pas du tout représentatif du degré de sécurité d'un ordinateur, je ne pense pas que les membres de DXD aient peur pour ce genre de trucs, ou alors ils doivent aller sur des forums spécialisés comme je l'ai déjà dit, là nous parlons des ordinateurs stockant nos photos, et de la manière de se protéger. Sinon on n'en sortira jamais avec ce genre d'anecdotes, il y en a des centaines de mille sur Google, tu peux sortir les mêmes chiffres des arnaques sur Ebay, près de deux millions par jour, mais de nouveau aucun rapport, si nous pouvions rester sur le thème, sinon à quoi bon donner des infos si elles doivent être noyées dans des anecdotes du web?  Donc pour revenir au sujet, je repensais aussi à un truc, une occasion où vous ouvrez les portes est le téléchargement pirate, de quoi que ce soit, puisque vous vous mettez en réseau, sauf bien sur si vous prenez le dossier sur le site de votre pote et que vous êtes sur de sa propreté, mais tout ceci étant illégal, j'estime que ceux qui se font avoir ainsi l'ont cherché.  Un appareil photo est juste une boîte… L'appareil photo n'est qu'un outil comme un ciseau. Au photographe de sculpter une belle oeuvre avec. Michio OshinoMes photos de coeur

-

Valoch

- Messages : 14829

- Photos : 694

- Inscription : 11 Jan 2011

- Localisation : 31

-

donnés

/

reçus

#24

Message Mer 08 Août 2012 20:27

Une fois de plus je ne visais pas Mac. C'est juste un exemple  Et pour moi c'est bien de la sécurité, puisque de plus en plus de personnes utilisent le "cloud".

-

Crashoveride-HF

- Messages : 4954

- Photos : 222

- Inscription : 13 Nov 2010

- Localisation : Orléans - 45000

-

donnés

/

reçus

-

Contact :

#25

Message Mer 08 Août 2012 21:10

Okapi, je vois pas le rapport avec les tablettes ou téléphones. Là c'est bien de hack de compte mail et cloud dont il s'agit, sans utilisation de faille d'un terminal mobile ...

α1+grip|A7III (Mme)|50F1.2GM|24-105F4GOSS|24-70F2.8GMII|70-200F4GOSS|70-200F2.8GMIIOSS|200-600F5.6/6.3GOSS|LAEA5 KM 100F2.8MACRO|50F1.7 Σ 12-24DGHSM2 Hoya ND, Pola, UV|Mavic Pro|Ronin S|Godox : 2 TT685 + 2 AD600Pro + XPro|Feisol CT3342+CB50D|Lowepro FP350&Vrtx 300AW|Eizo FS2433s|Dell UP3214Q et UP3216Q PSCC|LRCC|Hugin|Oloneo|Photomatrix|Topaz FB | Tutos et émissions YouTubeVentes | Mon fil perso

-

Okapi

- Messages : 8351

- Photos : 237

- Inscription : 26 Fév 2007

- Localisation : Suisse

-

Contact :

#26

Message Jeu 09 Août 2012 00:33

Bon, je vois que nous ne sommes pas du tout sur la même longueur d'onde, on ne parle dans le principe ni de Mac ni de PC mais d'ordinateurs, aucun souci, là je peux plus rien pour vous aider, je ne connais d'ailleurs absolument pas le monde des smartphones et tablettes diverses, et aucun photographe avec lesquels je travaille n'emploie de stockage à distance(simple question de volume d'infos et de sécurité), désolé.  J'étais seulement sur le côté sécurité d'un compte financier ou d'un ordinateur en usage concret avec des expériences personnelles selon le départ du post, je ne vois d'ailleurs pas du tout le truc du compte mail ou autre dans le contexte de la photo ou de l'emploi d'un site pro ou amateur employant Paypal. Nous avons sans doute sur le forum des utilisateurs de ce genre de services qui pourront donner un meilleur avis.  Un appareil photo est juste une boîte… L'appareil photo n'est qu'un outil comme un ciseau. Au photographe de sculpter une belle oeuvre avec. Michio OshinoMes photos de coeur

-

Crashoveride-HF

- Messages : 4954

- Photos : 222

- Inscription : 13 Nov 2010

- Localisation : Orléans - 45000

-

donnés

/

reçus

-

Contact :

#27

Message Jeu 09 Août 2012 06:20

Bah utilisant HubiC pour faire une sauvegarde de 100% de mes données, je peux te dire qu'à 3Go d'upload par jour on peut en mettre pas mal des données sur ce type de service  Pour le compte mail dans le premier message "Et comme il avait lié son compte iCloud à son compte Gmail, le journaliste a immédiatement perdu le contrôle de ce dernier". Avec ce dernier, n'importe qui peut utiliser son paypal, l'ensemble de ses sites/services en ligne, ... α1+grip|A7III (Mme)|50F1.2GM|24-105F4GOSS|24-70F2.8GMII|70-200F4GOSS|70-200F2.8GMIIOSS|200-600F5.6/6.3GOSS|LAEA5 KM 100F2.8MACRO|50F1.7 Σ 12-24DGHSM2 Hoya ND, Pola, UV|Mavic Pro|Ronin S|Godox : 2 TT685 + 2 AD600Pro + XPro|Feisol CT3342+CB50D|Lowepro FP350&Vrtx 300AW|Eizo FS2433s|Dell UP3214Q et UP3216Q PSCC|LRCC|Hugin|Oloneo|Photomatrix|Topaz FB | Tutos et émissions YouTubeVentes | Mon fil perso

-

Valoch

- Messages : 14829

- Photos : 694

- Inscription : 11 Jan 2011

- Localisation : 31

-

donnés

/

reçus

#28

Message Jeu 09 Août 2012 07:05

Exact. Une fois que ton @ mail est entre les mains de quelqu'un d'autre, c'est finit (notamment la récupération de codes d'accès à un stockage en ligne par exemple). Je pensais pourtant être dans le contexte du sujet.

Sinon Okapi, je vois que tu parles stockage. Moi c'est pareil, rien sur "le cloud". Je copie tout en double sur des disques durs externes (dont un qui me suis dès que je pars quelques jours) et maintenant sur un NAS avec un raid1. Je n'ai pas assez confiance pour laisser mes données sur des serveurs distants ...

-

jr56

- Messages : 24349

- Photos : 369

- Inscription : 21 Mars 2005

- Localisation : A l'orée de la forêt des carnutes

#29

Message Jeu 09 Août 2012 14:33

Sinon, pour en revenir à la question paypal initiale (même si effectivement il s'avère depuis que ce n'est pas un pb. paypal mais de piratage d'ordi ou de comptes), GladiatorRun974 a écrit :Je voudrais avoir des renseignements sur les moyens de paiement par paypal, j'ai créer un compte il y a quelques temps mais n'est pas eu finalement le besoin de l'utilisé et ne connais pas encore tous les rouages du système.

Je voudrais savoir si il y a un délai de vérification des paiements une fois un paiement arrivé sur mon compte ?

Il me semble me souvenir qu'un acheteur peut faire un versement paypal et l'annuler (ou sa banque? si compte non provisionné) quelques jours après. D'où le conseil qu'on donnait de d'abord faire virer l'argent arrivé sur son compte paypal sur celui de sa banque, et de n'expédier l'objet qu'une fois son compte bancaire perso bien crédité. Sinon, les techniques changent, mais rien de nouveau sur le fond. Cela fait longtemps que des personnes se font voler leur identité et peuvent ramer des années avant de faire rétablir leurs droits. Longtemps avant les nouvelles techniques de communication, suite simplement d'un vol de quelques papiers d'identité, chéquier... le voleur se faisant ensuite faire une vraie/fausse identité avec le nom et les comptes de la victime. SRT101, 9xi, D7, D9, Z3, NEX 5N (+viseur), D5D, Alpha 700, Alpha 900 et pas mal de cailloux qui se montent dessus.

Viseur optique... what else?

Passer pour un idiot aux yeux d'un imbécile est une volupté de fin gourmet

-

Okapi

- Messages : 8351

- Photos : 237

- Inscription : 26 Fév 2007

- Localisation : Suisse

-

Contact :

#30

Message Jeu 09 Août 2012 16:48

J'ai en gros 500Go de données Crash, à 3 Go,par jour, je te laisse faire le calcul, mais j'ai une sauvegarde par CPL dans ma chambre forte sur un disque protégé incendie en plus des deux sauvegardes de mon bureau, donc de ce côté-là il n'y a aucun risque sauf tremblement de terre, et le CPL est assez imperméable, je n'ai en tous cas jamais lu de rapport crédible sur le piratage, c'est en 128 bits, j'ai pas mal confiance en cette technologie.

Un appareil photo est juste une boîte… L'appareil photo n'est qu'un outil comme un ciseau. Au photographe de sculpter une belle oeuvre avec. Michio OshinoMes photos de coeur

-

GladiatorRun974

- Messages : 258

- Photos : 124

- Inscription : 06 Mai 2011

- Localisation : Saint-André, île de la réunion

#31

Message Jeu 09 Août 2012 19:05

Pour en revenir au sujet de base, je ne vais pas tenter le diable et garder mon boîtier.

Sony : alpha 77

Nikon : D700 / 50 f1.8 G / Afs 28-85 f3.5-4.5 G Ed Vr

Lowepro Flipside 300

-

Crashoveride-HF

- Messages : 4954

- Photos : 222

- Inscription : 13 Nov 2010

- Localisation : Orléans - 45000

-

donnés

/

reçus

-

Contact :

#32

Message Jeu 09 Août 2012 20:01

Okapi a écrit :J'ai en gros 500Go de données Crash, à 3 Go,par jour, je te laisse faire le calcul, mais j'ai une sauvegarde par CPL dans ma chambre forte sur un disque protégé incendie en plus des deux sauvegardes de mon bureau, donc de ce côté-là il n'y a aucun risque sauf tremblement de terre, et le CPL est assez imperméable, je n'ai en tous cas jamais lu de rapport crédible sur le piratage, c'est en 128 bits, j'ai pas mal confiance en cette technologie.

Moi pas de chambre forte. Un NAS en raid 1, deux HDD externe stockés dans des endroits différents de la maison, une save incrémentale de mon NAS sur celui d'un ami habitant à 20km, une copie des RAW sur DVD refaite tous les 36 mois (inertes magnétiquement à la différence des HDD) et ... une sauvegarde sur le cloud via HubiC (ovh, sérieux déjà prouvé maintes fois et stockage 100% en France avec double redondance géographique). 500Go à stocker en cloud, ça fait 6mois d'upload, sachant qu'on ne le fait qu'une fois. Une fois que c'est fait, tu as tes données à balancer au fil de l'eau. En sachant que 3Go c'est une fourchette basse, avec ma simple connexion ADSL (pas de fibre, snif), je tourne à environ 8Go/jour. Soit à peine deux moi pour envoyer tes données  Valoch a écrit :Sinon Okapi, je vois que tu parles stockage. Moi c'est pareil, rien sur "le cloud". Je copie tout en double sur des disques durs externes (dont un qui me suis dès que je pars quelques jours) et maintenant sur un NAS avec un raid1. Je n'ai pas assez confiance pour laisser mes données sur des serveurs distants ...

Ayé, NAS ? Tu as pris celui dont on a parlé alors ? Sans les galeries photos auto ? α1+grip|A7III (Mme)|50F1.2GM|24-105F4GOSS|24-70F2.8GMII|70-200F4GOSS|70-200F2.8GMIIOSS|200-600F5.6/6.3GOSS|LAEA5 KM 100F2.8MACRO|50F1.7 Σ 12-24DGHSM2 Hoya ND, Pola, UV|Mavic Pro|Ronin S|Godox : 2 TT685 + 2 AD600Pro + XPro|Feisol CT3342+CB50D|Lowepro FP350&Vrtx 300AW|Eizo FS2433s|Dell UP3214Q et UP3216Q PSCC|LRCC|Hugin|Oloneo|Photomatrix|Topaz FB | Tutos et émissions YouTubeVentes | Mon fil perso

Revenir vers « Traitement numérique »

Qui est en ligne ?

Utilisateurs parcourant ce forum : Aucun utilisateur inscrit et 4 invités

|

|